GCP上にSpringのアプリを乗せて動かして遊んでいるんですが、突然、コンソールに文字が滝のように流れ出してビックリ!

とりあえず、Nginxのアクセスログを確認です。

$ sudo view /var/log/nginx/access.log

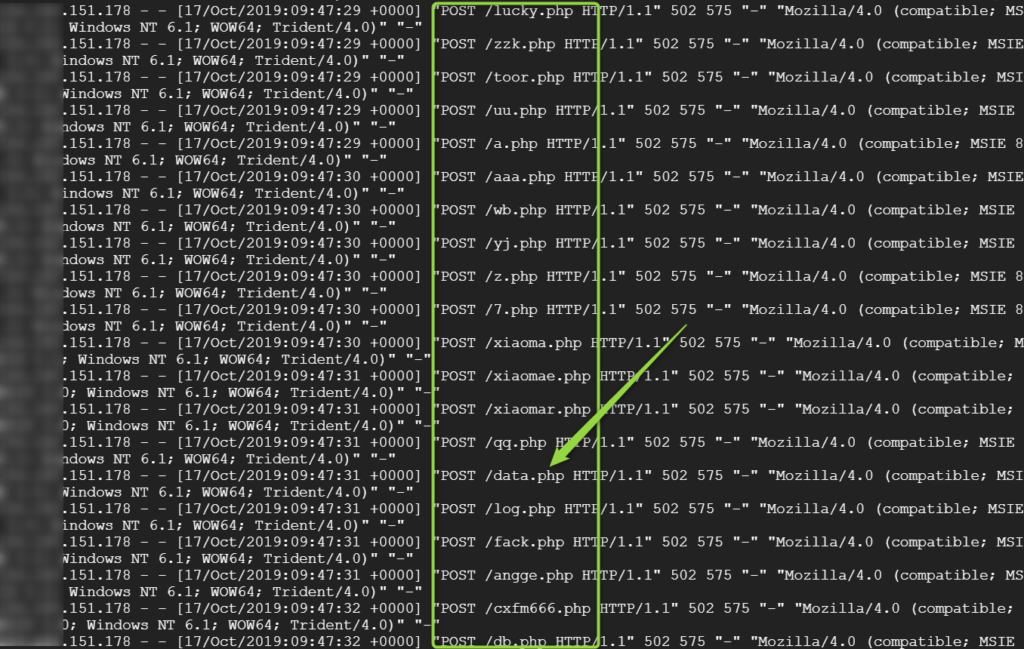

Nginxのアクセスログを確認すると、php名を辞書+総当りで呼び出されているような感じです。幸い、phpじゃないのでまったく当たらないですし、実際、HTTPステータスコード502で返しているので実害はないんですが、攻撃されているというのは気持ちの悪いものです。

リクエスト拒否できているんで、どんな名前の組み合わせのリクエストが飛んで来るのか流れ行くログを眺めていても良かったんですが、GCPの場合は、ネットワーク上の通信量で課金されてしまうパターンがあったということを思い出し、念の為、Nginx緊急停止!

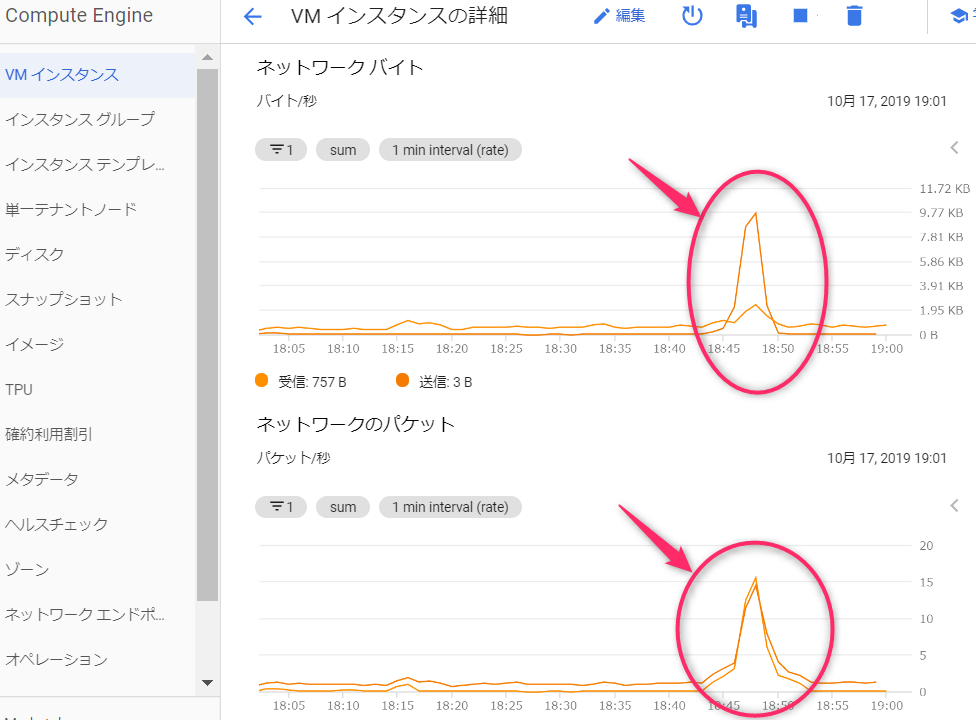

$ sudo systemctl stop nginxGCPのコンソールでVMのネットワーク通信量を確認したところ、攻撃されたタイミングで一気に通信量が増えてます。

これ、たまたまコンソールを見ていたから気がついて止めることができましたが、張り付いてない時にやられたらこの勢いで長時間通信されるわけですからお金がかかってしまうではないですか!

…と放置気味のAWSの方が急に心配になってしまい、確認してきましたが大丈夫でした。たまに様子見無いと怖いですね。

…というわけで、f1-microしか使っていないから大丈夫だと思っていると危ないかも知れません。現に、ギリギリ3万円チャージが残っていたんですが、今確認したら、3万円切ってました…

どこから攻撃されたんでしょうか。

このサイトでIPアドレスから調べてみたら、ラテンアメリカおよびカリブ海と出ました。まぁ、きっと踏み台でしょうけど…

ドメイン/IPアドレス サーチ 【whois情報検索】

IPアドレスやドメインの情報が検索できます。不正アクセスのIP検索などアクセスログの解析などにご利用ください。また、検索に利用しているIPアドレスとドメインのwhoisサーバ一覧も公開しています。

この記事にはプロモーションが含まれていることがあります

この記事にはプロモーションが含まれていることがあります

コメント